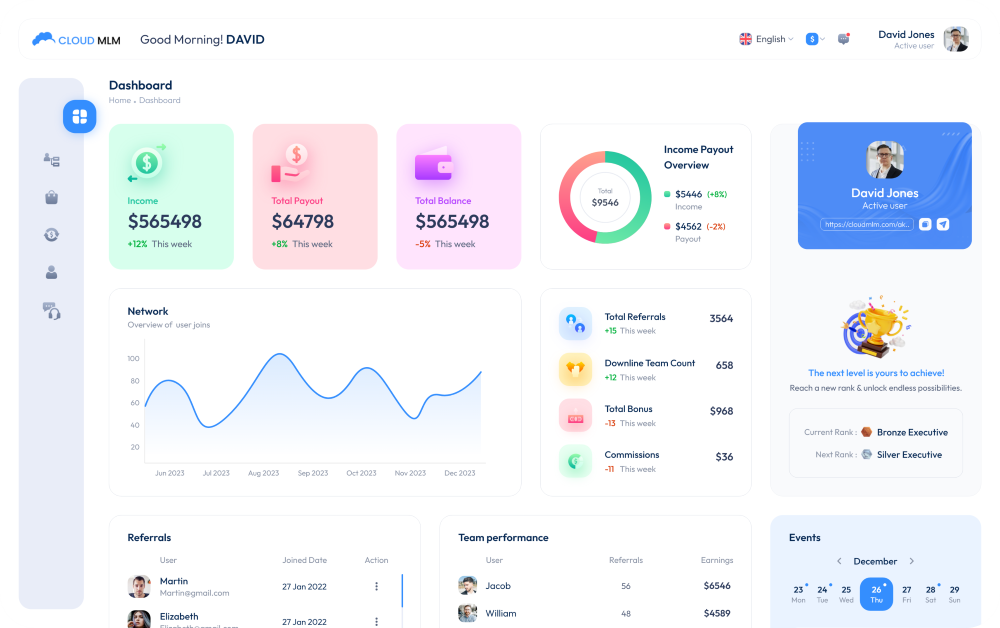

Assurer la sécurité dans les solutions logicielles Cloud MLM

Les solutions logicielles sont une société à réseau ouvert. Il n’y a pas de pare-feu réseau ni de limites de filtre réseau, et les ordinateurs liés aux solutions logicielles Cloud MLM reçoivent des adresses réseau utilisables par l’Internet public. Ce type de réseau prend en charge la précision et la commodité des ressources de réseau communes et répond aux diverses exigences de la communauté.

Dans ce type d’environnement informatique, un ordinateur menacé est particulièrement exposé aux attaques en ligne, au spam ou au courrier indésirable, ainsi qu’à d’autres menaces susceptibles de comprendre l’identité d’un utilisateur ou de compromettre la sécurité du matériel et des données d’un ordinateur. Nous utilisons un système d’authentification sécurisé avec le logiciel cloud MLM. Un système Captcha peut être ajouté, des vérifications en deux étapes peuvent être ajoutées au système de connexion du logiciel MLM. Avant de vous connecter à Cloud MLM, effectuez une vérification rapide sur votre ordinateur et comprenez les conseils répertoriés sur ce site et les étapes proposées dans la base de connaissances pour réduire le risque d’être victime d’une attaque en ligne.

Quelques méthodes de système d’authentification sécurisé

Pour utiliser en toute sécurité les ressources en ligne sur Cloud MLM, les méthodes d’authentification sécurisées sont proposées pour prendre en charge la sauvegarde de votre personnalité ainsi que pour vérifier la communication entre deux ordinateurs.

Kerberos : Votre personnalité Kerberos, ancrée dans un nom d’utilisateur et un mot de passe, approuve qui vous êtes et vous dites que vous êtes un trop grand nombre de systèmes informatiques sur le campus.

Certificats Web Cloud : le logiciel Cloud MLM fournit de nombreux services et applications sur le Web. Ceux qui ont besoin d’une vérification proviennent de serveurs sécurisés qui restreignent l’accès aux clients autorisés et enregistrent la communication des données perceptives par cryptage. Par exemple, de nombreux serveurs Web sécurisés de Cloud MLM influencent la documentation pour l’authentification des utilisateurs. Ces documentations sont envoyées dans votre navigateur Web.

Cloud Touchstone : il offre une solution d’appel unique pour les applications Web Cloud MLM exigeant une authentification. Une fois que les clients sont authentifiés à l’aide du service d’authentification central, ils ne seront plus tenus de s’authentifier à nouveau pendant la session du navigateur. Le service permet aux clients de s’authentifier de différentes manières et influence le framework Kerberos existant.

Authentification à deux facteurs Duo : Nous offrons l’accès à Duo, une application d’authentification à deux facteurs qui influence les téléphones fixes et les smartphones comme un système « d’acceptation » ou de « refus » pour identifier les clients.